O conceito de comportamento de entidade é muito importante em uma investigação ou suspeita de uso indevido de direitos ou ações que indiquem uma falha ou invasão.

Com o Entity Behavior podemos usar um IP, nome de maquina, nome do recurso no Azure o a conta de um usuário para verificar o histórico do que ele fez ao longo de um periodo e identificar um comportamento prejudicial.

Configurando o Entity Behavior

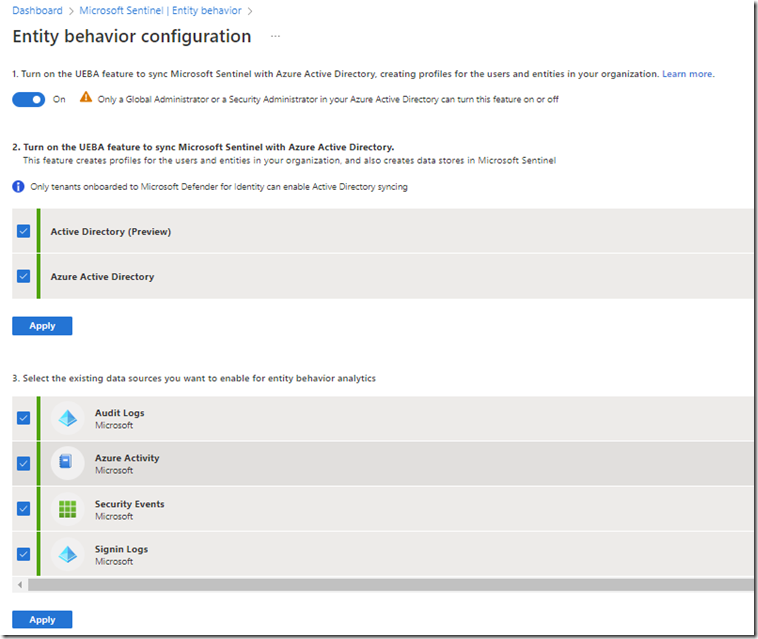

Ao clicar no Sentinel no menu “Threat management –> Entity behavior” você verá a opção “Entity behavior settings” onde irá configurar o que você quer incluir na pesquisa. Veja que no meu exemplo selecionei as diferentes fontes de auditoria que eu tenho habilitadas.

Note que você poderá usar o UEBA (User and Entity Behavior Analytics) que não trataremos aqui neste post, mas é uma feature do Sentinel para analise de comportamento analitico de entidades de forma autonoma.

Executando a consulta

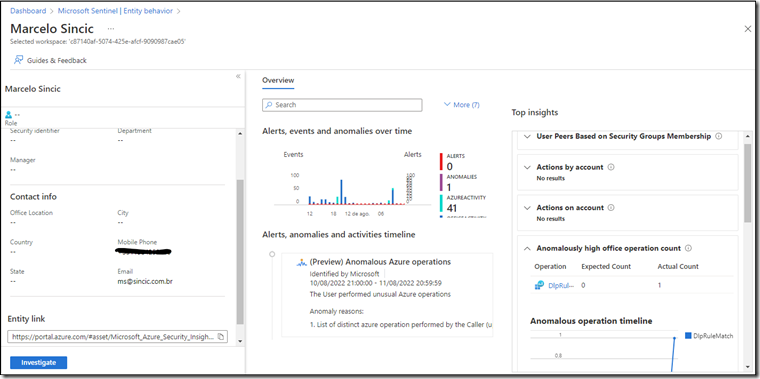

O passo seguinte é escolher a entidade, ou objeto que você irá gerar os dados. Usarei como exemplo o meu usuário de teste:

Uma vez selecionado o que você irá analisar, o Sentinel trará a tela de resumo com os dados do objeto, um gráfico de ações, anomalias ou atividades potencialmente perigosas e um quadro com análises do lado direito (Top Insights) como grupos e usuários similares, ações administrativas executadas como bloqueio de conta, privilégios cedidos, ações de SAP, anomalias, UEBA, therat indicators e watchlist.

No meu exemplo veja que no Top Insights uma regra de DLP foi alertada como atividade que pode ser indicativo de um comportamento perigoso.

Alem disso, no quadro Overview poderá notar que foi executada uma operação de pesquisa detectada por uma das regras analiticas do Sentinel. Essa regra detecta operações de listagem de objetos ativos, categorizado no MITRE como Initial Access.

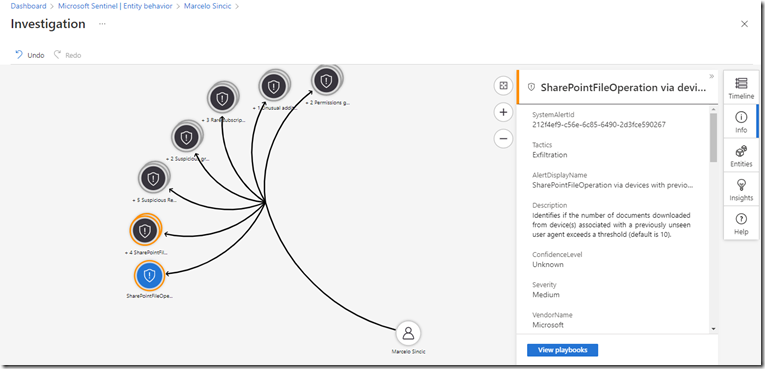

Usando agora o botão Investigate você verá um interessante painel com o resumo das ações realizadas por esse usuário que está sendo analisado.

Note que tenho um detalhamento por objetos que foram acessados ou ações que geraram determinado comportamento.

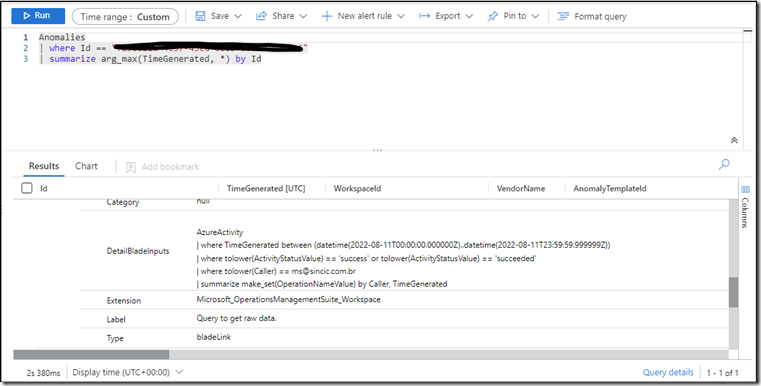

Ao clicar na maioria deles não verá um resumo já analisado como abaixo, pois estarão com eventos agregados e será necessário abrir o Log Analytics, como a tela abaixo. Nesse caso abri um dos objetos e pedi seu detalhamento.

Apenas como observação, usei a consulta de UEBA para detectar ações onde eu tive anteriormente um alto numero de ações de deleção de arquivos.

Conclusão

Ao ocorrer uma tentativa ou suspeita de uso indevido de privilégios ou comportamento errático, o Entity behavior é a ferrramenta que permitirá obter insights rápidos a partir da agregação de todas as features do Sentinel.

Com certeza é uma ferramenta excelente para o dia a dia de analises e detecções de ameaças que podem ainda não ter gerado um incidente mais grave ou que precisamos encontrar um ponto de ruptura de comportamento.